Points clés à retenir

- Le 2D Doc sécurise les données encodées dans un code 2D, lisible via un lecteur dédié. Il est utile pour les justificatifs souvent exposés à la falsification : carte d’identité, documents fiscaux, factures.

- Le cachet électronique est encadré par le règlement eIDAS. Il scelle un fichier au nom d’une personne morale, selon trois niveaux de garantie : simple, avancé, qualifié.

- Les deux outils visent la réduction du risque de fraude, mais le cachet porte sur le document complet, pas seulement sur un sous-ensemble de données.

- Le 2D Doc est affiché sur le document ; le cachet électronique est intégré aux métadonnées du fichier.

- Le cachet peut être combiné à un horodatage pour renforcer l’argument de date certaine en cas de contestation.

- Les services qualifiés, au sens du règlement eIDAS, bénéficient d’une présomption légale d’intégrité et d’origine reconnue dans toute l’Union européenne.

Deux dispositifs, deux logiques techniques : 2D Doc et cachet électronique

Pour comprendre la différence entre les deux mécanismes, il est nécessaire de comprendre ce qu’ils sécurisent concrètement : le 2D Doc contrôle des données encodées, tandis que le cachet électronique scelle un fichier.

Le 2D Doc : un code à barres contre la fraude

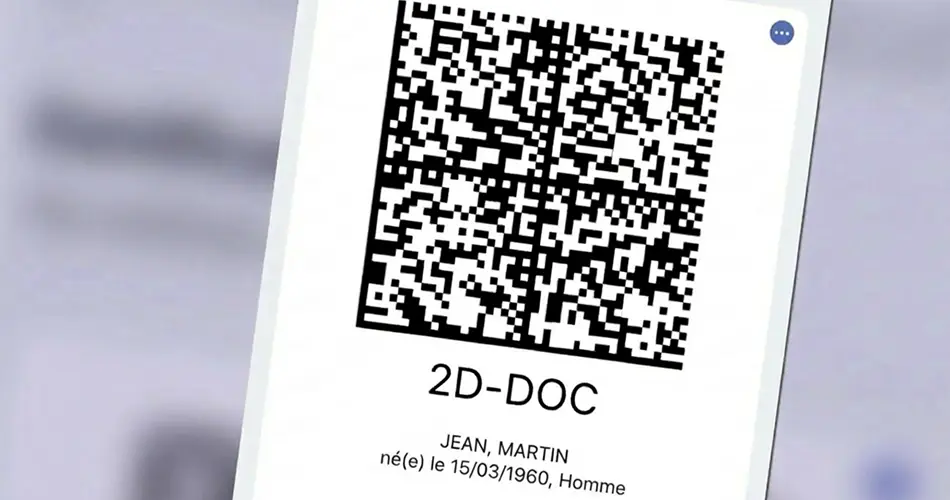

Le 2D Doc est un standard créé en 2012 par l’ANTS, désormais France Titres, pour limiter la falsification de justificatifs papier ou PDF. Il se matérialise par un code à barres bidimensionnel, appelé Datamatrix, apposé sur un document.

Son usage s’inscrit dans un cadre français, notamment l’arrêté du 27 septembre 2013 et une logique de sécurité rattachée au RGS. Sa finalité est claire : faciliter la vérification d’un document transmis, imprimé ou rescanné, et réduire les retouches qui passent parfois inaperçues lors d’un contrôle visuel.

Concrètement, le code contient des données clés, comme le nom, l’adresse ou le montant, signées à l’aide d’une clé privée. L’authenticité se vérifie ensuite via la clé publique. Le 2D Doc répond donc d’abord à un besoin de contrôle terrain, sur des pièces standardisées, à forte diffusion.

Comment lire un 2D Doc ?

Le code-barres est visible sur le document. Son contrôle se fait via une application dédiée sur smartphone, référencée par France Titres, ou via une douchette dans les environnements professionnels. Aucune connexion à une base de données centrale n’est nécessaire.

Le résultat est immédiat : vert, le document est authentique ; rouge, il ne peut pas être considéré comme fiable.

Ce point mérite toutefois d’être formulé clairement : le contrôle porte sur le périmètre du Datamatrix. La lecture vérifie la cohérence entre les données encodées et les données affichées. Autrement dit, toute modification portant sur un élément situé en dehors de ce périmètre n’est pas, en tant que telle, détectable par le contrôle 2D Doc.

Le cachet électronique : le sceau numérique de la personne morale

Le cachet électronique est défini à l’article 3§25 du règlement eIDAS. Il s’agit d’un mécanisme cryptographique permettant de garantir qu’une organisation, personne morale, est bien à l’origine d’un document et que son contenu n’a pas été modifié.

Il est classé selon trois niveaux : simple, avancé et qualifié.

Le cachet est intégré au fichier et porte sur le document dans son ensemble. En pratique, il se vérifie dans les propriétés de signature ou de cachet du fichier, notamment sur PDF.

Cette architecture explique pourquoi le cachet s’applique naturellement à des documents nativement numériques, y compris lorsqu’ils sont produits en volume ou lorsqu’ils doivent être restitués avec une piste de vérification exploitable.

Domaine d’application et force probante

Le 2D Doc s’inscrit dans un cadre français, tandis que le cachet électronique qualifié est reconnu dans les 27 États membres de l’Union européenne.

Le 2D Doc : un dispositif français de contrôle des justificatifs à forte diffusion

Champ d’application matériel

Conçu à l’origine pour faciliter les contrôles de l’administration, le 2D Doc apparaît désormais sur des justificatifs à forte diffusion. Il concerne notamment les factures d’énergie et de téléphonie, les relevés d’identité bancaire, les bulletins de paie, les avis d’imposition, la carte nationale d’identité depuis 2021 et les vignettes Crit’Air.

Champ d’application géographique

Le 2D Doc s’inscrit dans un cadre d’usage strictement national. Il ne relève pas des services de confiance qualifiés au sens d’eIDAS, mais peut toutefois constituer un élément de preuve recevable auprès des juridictions françaises, dès lors qu’il permet d’établir la cohérence et l’intégrité des données encodées.

Absence de présomption légale eIDAS

La portée du 2D Doc demeure limitée : il ne bénéficie d’aucune présomption eIDAS et le contrôle est cantonné aux champs encodés dans le Datamatrix. En conséquence, toute altération portant sur un élément situé hors de ce périmètre n’est pas susceptible d’être détectée lors d’une vérification 2D Doc.

Le cachet électronique : un outil fiable, applicable à tout document électronique

Champ d’application matériel

Le cachet électronique s’applique à tout document électronique dont une personne morale entend garantir l’origine et l’intégrité : contrats, archives numériques, dossiers de conformité, fichiers de code source, rapports techniques. Son périmètre n’est pas limité à des types de documents prédéfinis.

Champ d’application géographique et présomption attachée

Il dispose d’une portée européenne : un cachet qualifié est reconnu de plein droit dans les 27 États membres de l’Union européenne, sans démarche supplémentaire.

L’article 35 du règlement eIDAS accorde au cachet électronique qualifié une présomption d’intégrité des données et d’exactitude de leur origine, et précise qu’aucun juge ne peut en refuser l’effet probatoire au seul motif qu’il se présente sous forme électronique.

En pratique, cela signifie que si une partie souhaite remettre en cause la provenance ou l’intégrité du document, c’est à elle d’apporter les éléments de nature à étayer cette contestation.

Comment choisir votre prestataire

Le choix d’un prestataire de service de confiance se fait en deux temps.

D’abord, déterminer le niveau requis — simple, avancé ou qualifié — selon le risque : audit, contentieux, transfrontalier, et l’effet recherché sur la valeur probante.

Ensuite, vérifier la mise en œuvre : intégration API pour les volumes, supervision, conservation des éléments techniques, et surtout capacité à restituer une preuve lisible : dossier, éléments de vérification, accès.

Tableau récapitulatif

| Critère | 2D Doc | Cachet électronique avec horodatage qualifié |

|---|---|---|

| Objectif | Lutte contre la fraude documentaire | Garantir l’intégrité, l’origine et la date d’un document électronique |

| Support | Papier et numérique | Numérique uniquement |

| Visibilité | Code à barres imprimé, visible sur le document | Intégré aux métadonnées |

| Ce qui est sécurisé | Champs prédéterminés encodés dans le Datamatrix | Intégralité du fichier électronique |

| Cadre juridique | Droit français : décret n° 2013-629, RGS | Règlement UE n° 910/2014, dit eIDAS |

| Valeur probatoire | Intégrité des champs signés selon le RGS ; pas de présomption légale eIDAS | Présomption légale d’intégrité et d’origine, article 35 ; date certaine, articles 41 et 42 eIDAS |

| Portée géographique | France uniquement | 27 États membres de l’Union européenne |

| Scalabilité | Référencement ANTS requis par émetteur | Traitement en volume par API |

Sources

Règlement (UE) n° 910/2014 du 23 juillet 2014 (eIDAS), art. 3 § 25, art. 35 et art. 42.

Arrêté du 27 septembre 2013 relatif à l’insertion d’un code-barres 2D dénommé « 2D-doc » dans les pièces justificatives.

Référentiel général de sécurité (RGS).

France Titres (ANTS), 2D Doc, page institutionnelle, 2024

France Titres (ANTS), 2D-DOC – Spécifications techniques des Codes à Barres 2D-DOC, version 3.3.4, 2024

Éric A. Caprioli, Signature électronique et dématérialisation, LexisNexis, coll. « Droit & Professionnels » (chap. « Cachet électronique », p. 163–166).

Éric A. Caprioli, « Les prestataires de services de confiance (PSCo) dans le contexte du règlement eIDAS », Dalloz IP/IT, 2024, p. 452 s.