Les points clés à retenir sur le risque fraude documentaire

- Les risques de la fraude documentaire peuvent être multiples : financiers, réputationnels, juridiques…

- La maîtrise du risque repose sur trois garanties : intégrité, date certaine, origine.

- La prévention devient réellement efficace lorsque la preuve est intégrée au flux, et non ajoutée a posteriori.

- L’horodatage électronique qualifié bénéficie d’une présomption sur la date/heure et l’intégrité des données associées

- En audit et contentieux, la différence se fait sur la restitution : produire une preuve lisible, corrélée, intelligible.

Les différents types de risques

On confond souvent “fraude documentaire” et “faux document”. Or, dans une organisation, l’enjeu n’est pas seulement l’existence d’un document falsifié : c’est la survenance de dommages concrets, souvent immédiats, et rarement isolés.

- Risque financier : paiement indu, double règlement, surcoûts liés à une prestation jamais réalisée, perte de marge, voire immobilisation de trésorerie le temps d’identifier l’anomalie et de sécuriser les flux.

- Risque de perturbation de l’activité : blocage d’un processus achats, suspension d’une livraison, reconstitution manuelle d’un dossier, mobilisations internes en urgence (finance, juridique, IT), avec un effet direct sur les délais et la qualité de service.

- Risque réputationnel : dégradation de la confiance des partenaires, perte de crédibilité lors d’un contrôle, ou perception d’une gouvernance défaillante lorsque l’entreprise ne peut pas expliquer simplement “quelle version était la bonne” et à quel moment.

- Risque juridique et de conformité : contestation d’une décision, mise en cause de l’entreprise pour négligence, difficultés à répondre à une autorité de contrôle, et, dans certains secteurs, perte d’éligibilité à des dispositifs contractuels ou de filière.

Cette lecture par impacts présente un intérêt pratique : elle permet de prioriser les flux non pas en fonction de la sophistication de la fraude, mais en fonction du coût réel pour l’organisation (perte, immobilisation, désorganisation, exposition externe).

Les risques de la fraude par secteur

La cartographie par fonction est souvent plus efficace qu’une approche “par type de document”, car elle part des usages. Dans les directions achats/finance, le risque de fraude se concentre sur les documents qui déclenchent une opération : création fournisseur, paiement, mise à jour de coordonnées, validation d’une dépense. En RH, l’exposition vient de pièces entrantes, transmises hors workflow puis intégrées à un dossier : elles sont difficiles à attribuer et à dater. Dans les fonctions juridique et commerciale, la contestation porte fréquemment sur la version : annexes, clauses, grilles tarifaires, preuves d’acceptation. Côté opérations, le risque augmente avec les volumes, la sous-traitance et le terrain (mobile), car les documents deviennent des attestations d’un fait (livraison, intervention, réception).

Achats et finance

Le schéma classique est connu : un document “actionnable” circule (RIB, facture, bon de commande), puis un élément est modifié au moment où il sort de la chaîne maîtrisée. Plus le flux dépend de l’e-mail ou d’espaces partagés, plus la substitution est discrète. La conséquence n’est pas seulement la perte : c’est l’effort de preuve (retrouver la version à l’origine de l’ordre de paiement, établir qui l’a transmise, démontrer qu’elle n’a pas été modifiée).

RH

En RH, le risque prend souvent la forme d’un dossier recomposé : un justificatif arrive en photo, un PDF est renommé, une pièce est remplacée “pour mise à jour”. La difficulté juridique apparaît lorsque l’entreprise doit démontrer l’origine et la date de réception (ou la date d’établissement) d’un document sensible, dans un contexte conflictuel ou de contrôle.

Juridique et commercial

La fraude est rarement frontale : elle se traduit par une contestation (“ce n’est pas l’annexe transmise”, “la clause a été ajoutée”, “l’acceptation n’a pas eu lieu”). Le risque est maximal lorsque la version opposable n’a pas été stabilisée au bon moment, ou lorsque la preuve d’acceptation repose sur des traces difficiles à contextualiser.

Construction, supply chain, opérations

Dans la supply chain et la construction, les documents attestent des faits : quantité livrée, pesée, réception, conformité. La fraude et la contestation s’alimentent du volume et des intermédiaires. Dans certains contextes de filière, l’exigence de traçabilité transforme la preuve en condition de fonctionnement, et la fragilité d’une preuve devient un risque de non-conformité opérationnelle.

E-commerce et plateformes

Dans le secteur du ecommerce, le risque prend souvent la forme d’une contestation externe (contrôles, demandes de justification) portant non seulement sur des PDF, mais sur des données : historiques, journaux d’événements, preuves de publication. La question juridique devient : l’organisation peut-elle produire, rapidement, une preuve cohérente et non altérable sur une période donnée.

Réduire le risque de fraude : contrôles, gouvernance et preuve « by design »

Réduire le risque ne signifie pas “sur-sécuriser” chaque document. Il s’agit de sécuriser ce qui, contesté demain, générerait un coût juridique disproportionné. Les mesures organisationnelles forment le premier étage : référentiel de versions, canaux imposés pour les pièces sensibles, rôles et droits d’accès, double validation sur certains événements (changement de coordonnées bancaires, modification d’annexes, émission d’attestations). Toutefois, ces contrôles atteignent une limite dès que le document circule entre plusieurs outils ou acteurs.

C’est là que la preuve “by design” intervient : intégrer au flux des garanties qui stabilisent la version et permettent de détecter la fraude. Les trois garanties structurantes sont l’intégrité, la date certaine et l’origine. Dans la pratique, ces garanties s’appuient sur deux instruments particulièrement utiles dans les organisations : l’horodatage électronique qualifié et le cachet électronique.

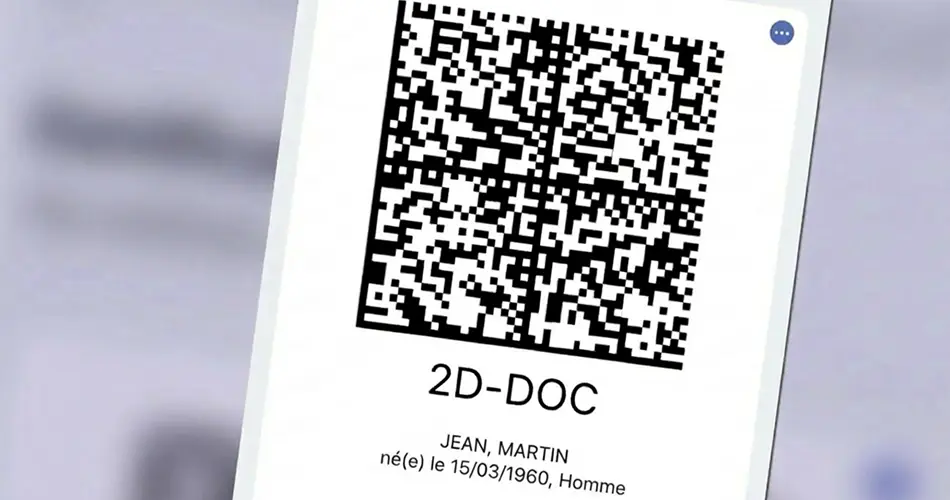

- Intégrité : pouvoir démontrer qu’un contenu n’a pas été modifié. L’horodatage qualifié ancre l’empreinte numérique (hash) d’un document à une date et une heure déterminées ; toute modification ultérieure rend l’empreinte incohérente avec le jeton d’horodatage.

- Date certaine : ancrer un état/version à un moment déterminé, de manière opposable. Dans l’Union Européenne, un horodatage électronique qualifié bénéficie d’une présomption sur l’exactitude de la date et de l’heure qu’il indique, ainsi que sur l’intégrité des données auxquelles il se rapporte (règlement eIDAS, art. 41[1])

- Origine : attribuer le document à l’émetteur, notamment la personne morale, de façon vérifiable. Le cachet électronique joue ici un rôle comparable au tampon d’entreprise : il lie un document à l’identité de l’organisation émettrice et signale toute altération, ce qui réduit les risques de substitution de version dans les flux (attestations, certificats, PV, documents contractuels).

Se préparer à l’audit et au contentieux : constituer un dossier de preuve exploitable

Une organisation peut disposer de multiples traces (logs, exports, e-mails) et rester fragile, faute de restitution intelligible. En audit comme en contentieux, on ne demande pas une accumulation : on demande une démonstration cohérente. Un dossier de preuve exploitable doit permettre de reconstituer la chronologie (qui, quoi, quand) et d’identifier la version opposable. Il rassemble, de façon structurée : la version du document, les éléments d’intégrité, les événements datés (dépôt, validation, transmission, acceptation), l’origine de l’émetteur, ainsi que la logique de conservation.

Conclusion

Le risque fraude documentaire se gère moins comme une chasse au faux que comme une maîtrise de l’incertitude : savoir stabiliser une version, établir une date, attribuer une origine, et restituer une chronologie. La méthode est progressive : qualifier les types de risques, cartographier les expositions par fonction/secteur, réduire les zones grises par des contrôles et une preuve intégrée au flux, puis préparer la restitution en vue d’un audit ou d’un litige.

L’enjeu, pour une direction juridique, est simple : ne pas découvrir au moment du désaccord que la preuve est dispersée, illisible, ou contestable.

Sources

[1]Règlement (UE) n° 910/2014 (eIDAS), article 41 (effet juridique des horodatages électroniques) : https://eur-lex.europa.eu/eli/reg/2014/910/oj?locale=fr

Clause de non-responsabilité

Les opinions, présentations, chiffres et estimations présentés sur le site Web, y compris dans le blog, sont uniquement destinés à des fins d’information et ne doivent pas être considérés comme des conseils juridiques. Pour obtenir un avis juridique, vous devez contacter un professionnel du droit dans votre juridiction.

L’utilisation du contenu de ce site Web, y compris du blog, à des fins commerciales, y compris la revente, est interdite, sauf autorisation préalable de Evidency. La demande d’autorisation doit préciser le but et l’étendue de la reproduction. À des fins non commerciales, tout le matériel de cette publication peut être cité ou réimprimé librement, mais une reconnaissance est requise, ainsi qu’un lien vers ce site Web.